Proteggi i tuoi dati sensibili da furti e abusi con la scansione DLP dei dati a riposo

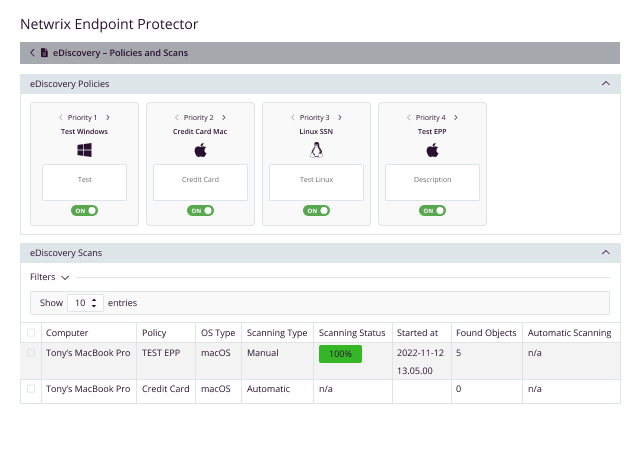

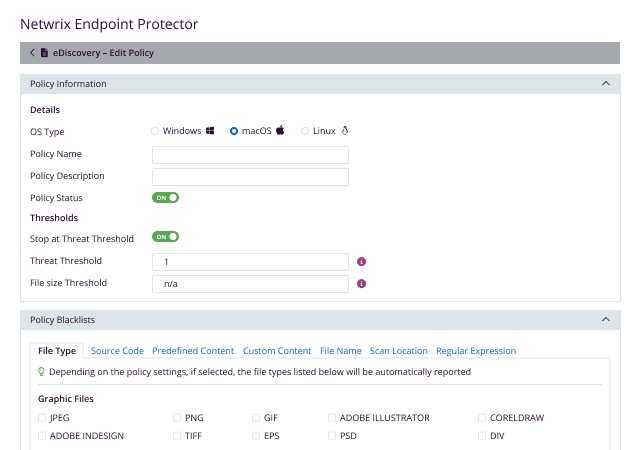

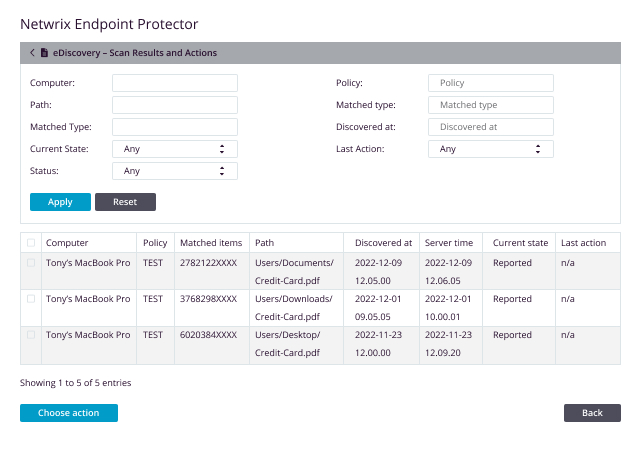

La soluzione eDiscovery di Netwrix Endpoint Protector fornisce un approccio robusto e completo per identificare e proteggere i dati sensibili archiviati sugli endpoint, su piattaforme Windows, MacOS e Linux. Le sue avanzate capacità di scansione DLP contestuale e dei contenuti garantiscono che nessun dato sensibile venga trascurato, anche se incorporato in altri file o tecniche di compressione. La certificazione Common Criteria EAL2 dell’utilità di scansione DLP di Netwrix Endpoint Protector eDiscovery dimostra il nostro impegno verso la conformità con i più elevati standard di sicurezza, per salvaguardare le preziose risorse della tua organizzazione.

Caratteristiche principali