20-day Trial

Privacy Policy

Proteggi gli endpoint con un software di prevenzione della perdita di dati Multi-OS

Prevenzione continua della perdita di dati su endpoint Windows, macOS e Linux

Nel mondo di oggi, basato sui dati, le organizzazioni si trovano ad affrontare minacce continue alla sicurezza dei dati, accidentali e intenzionali. Per proteggere efficacemente i dati sensibili, il software Data Loss Prevention (DLP) rappresenta una soluzione completa in linea con la funzione “Protect” del framework NIST per la sicurezza informatica.

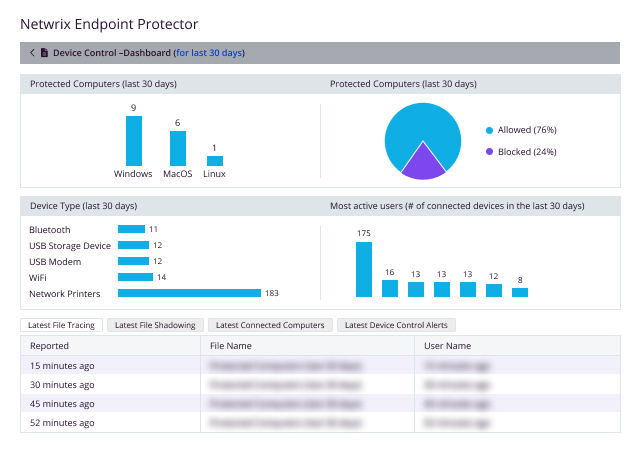

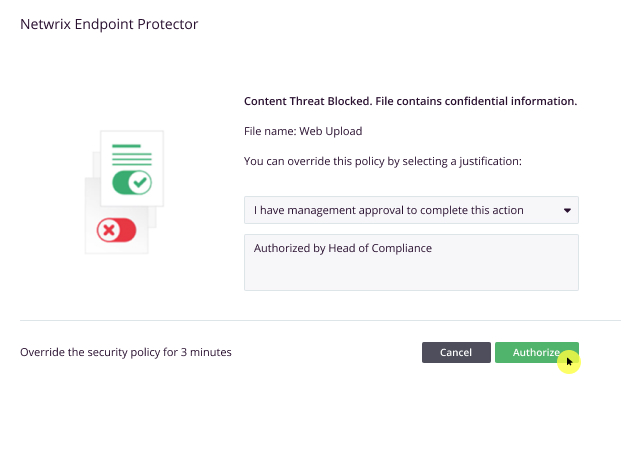

Questa soluzione DLP per endpoint offre visibilità di dettaglio su workstation e laptop dei dipendenti, per proteggere i dati dell’organizzazione da minacce interne, perdite accidentali e violazioni dei dati. Netwrix Endpoint Protector sfrutta l'ispezione dei contenuti e la scansione contestuale, combinate con il controllo granulare di USB e periferiche, per identificare e proteggere i dati a rischio e prevenire condivisione non autorizzata ed esfiltrazione dolosa, in tempo reale.

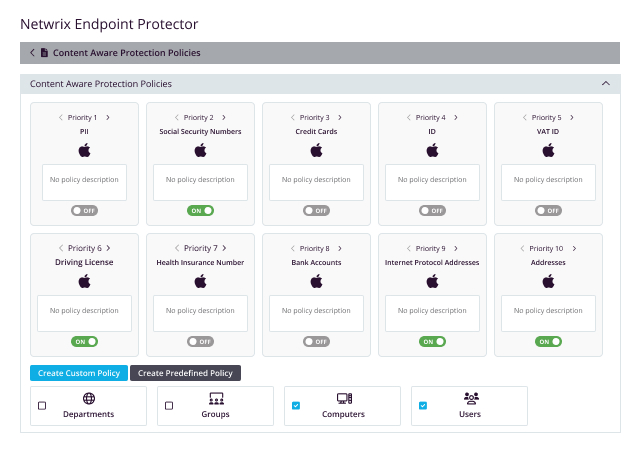

Blocca, monitora e gestisci i dispositivi; controllo granulare basato su ID fornitore, ID prodotto, numero di serie e non solo.

Monitora, controlla e blocca i trasferimenti di file; controllo dettagliato attraverso l'ispezione sia del contenuto sia del contesto.

Esegui la crittografia dei dispositivi di archiviazione USB, gestiscili e proteggili salvaguardando i dati in transito; soluzione basata su password, facile da usare e altamente efficiente.

Individua i dati sensibili, eseguine la crittografia ed eliminali: ispezione dettagliata dei contenuti e contestuale tramite scansioni manuali o automatiche.

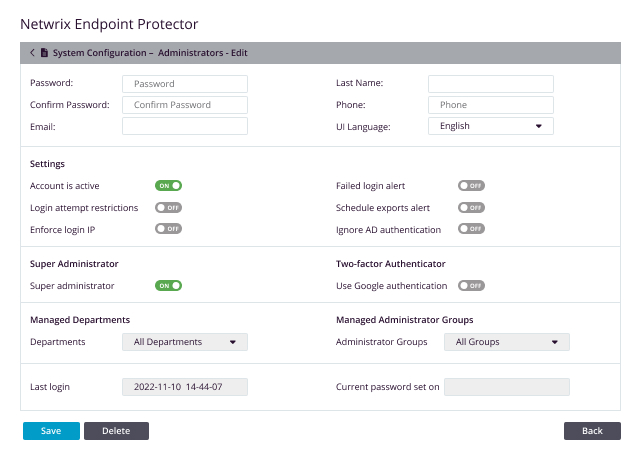

La soluzione DLP per gli amministratori della sicurezza

Proteggi la proprietà intellettuale e i dati sensibili dell’organizzazione

Espansione della protezione DLP con Netwrix PolicyPak

Amplia la protezione di Netwrix Endpoint Protector con una gestione di dettaglio delle policy e funzionalità di sicurezza centrate sull’utente, grazie a Netwrix PolicyPak. Combinando queste due soluzioni, puoi ottenere un livello di sicurezza più completo, migliorare la conformità e ridurre il carico di lavoro eccessivo dell’IT. La piattaforma di gestione centralizzata delle policy di Netwrix PolicyPak semplifica l'implementazione e la gestione delle policy, garantendone l’applicazione coerente su tutti gli endpoint. Inoltre, l'approccio centrato sull'utente di Netwrix PolicyPak si allinea in modo ottimale con normative sulla privacy dei dati come GDPR e CCPA; utilizzando Netwrix PolicyPak, le organizzazioni possono proteggere efficacemente i propri endpoint Windows da un'ampia gamma di minacce.

Fornisci esattamente i privilegi utente richiesti

Per un’organizzazione, gli utenti con privilegi insufficienti possono essere dannosi, tanto quanto quelli con privilegi eccessivi. Trovare l’equilibrio corretto garantisce una sicurezza solida, così come la continuità aziendale; assicurarlo è lo scopo della governance IT.

_solution.png)