20-day Trial

Privacy Policy

Soluzioni Software Per La Gestione Delle Identità E Degli Accessi (IAM) Per Proteggere I Dati Sensibili

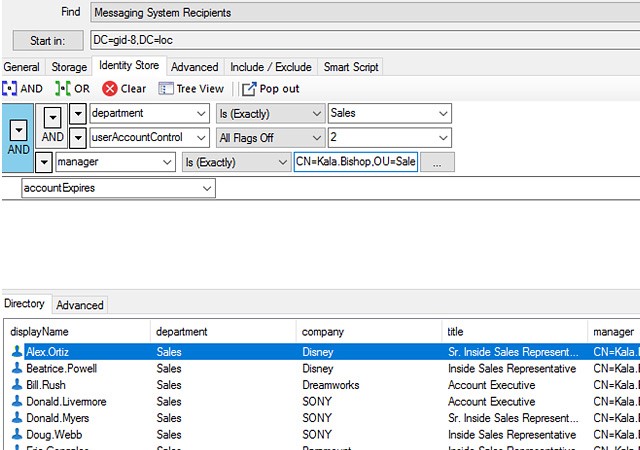

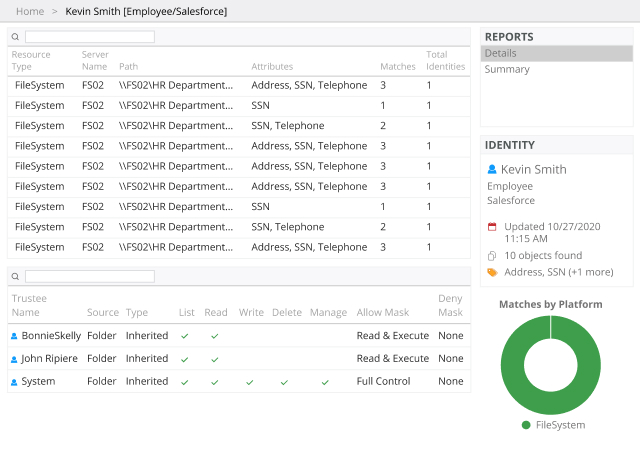

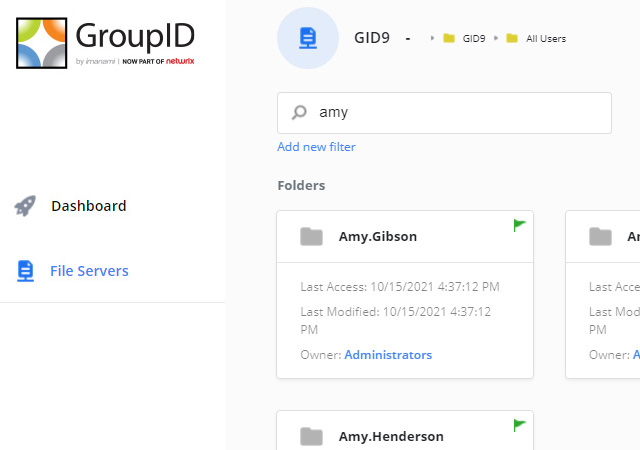

Sapere chi ha accesso a cosa, quando e perché

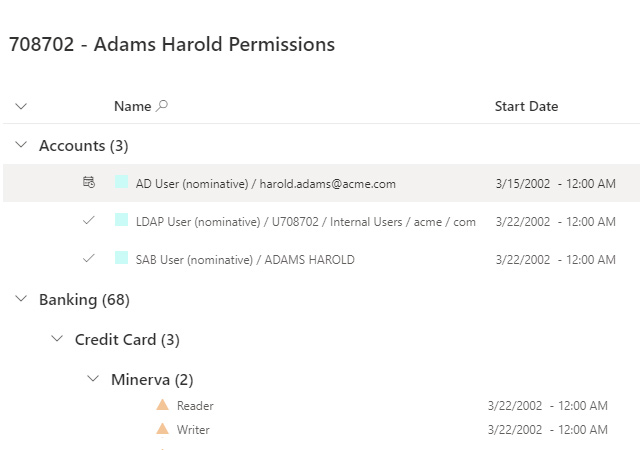

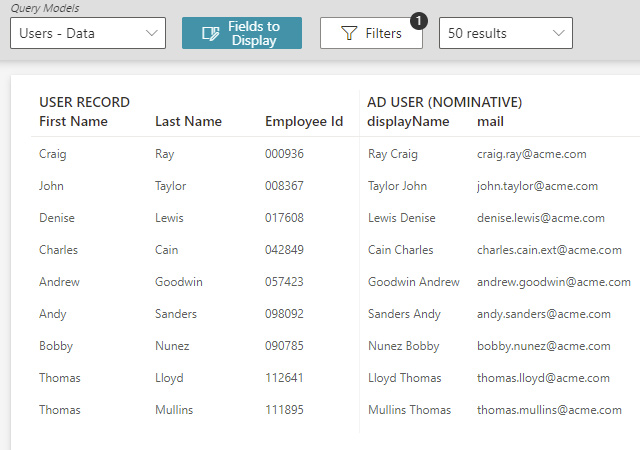

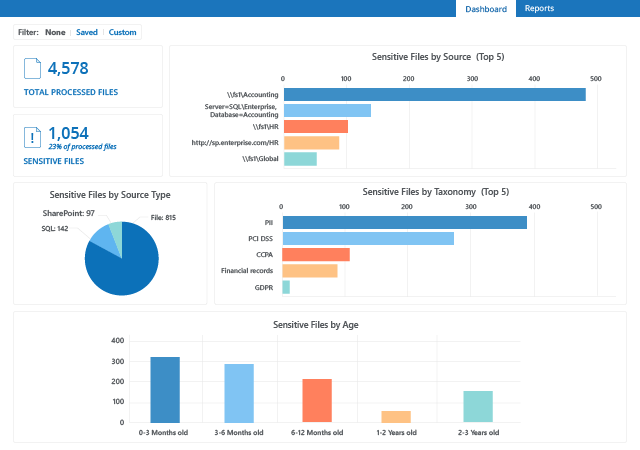

Alla base di una strategia di sicurezza Zero Trust vi è il principio del privilegio minimo, che prevede che a ciascun utente vengano concessi solo i privilegi di accesso di cui ha bisogno per svolgere il proprio compito. Di conseguenza, il primo passo da fare per proteggere i tuoi dati e soddisfare gli auditor è quello di individuare quali utenti hanno accesso a quali tipologie di dati, applicazioni e altre risorse IT, nonché quali dati sono regolamentati o comunque sensibili.

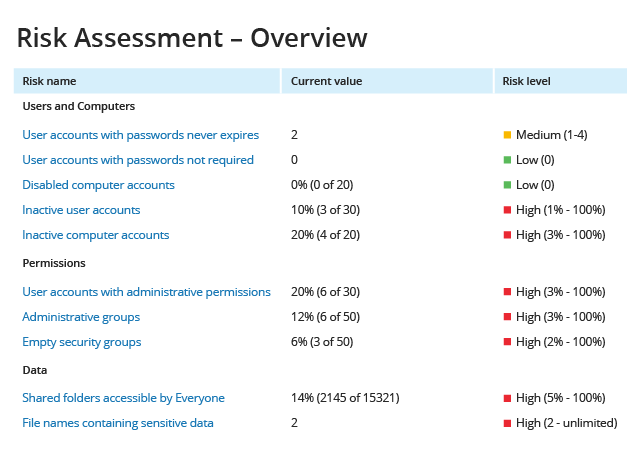

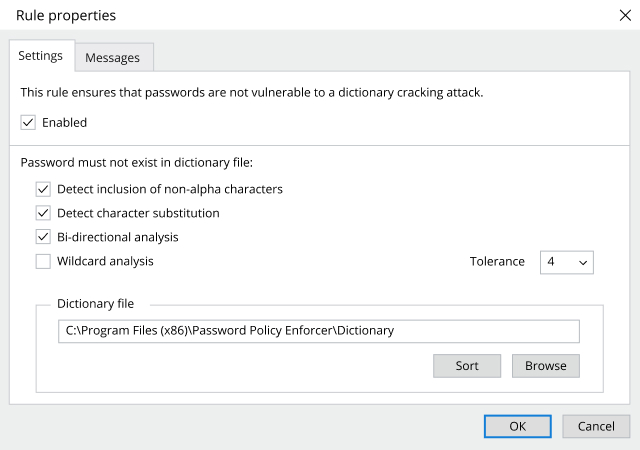

Riduci al minimo i rischi per la sicurezza limitando l'accesso ai dati sensibili

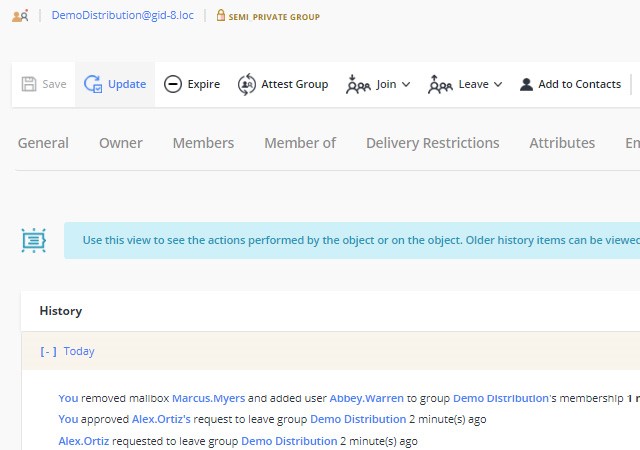

Per ridurre il rischio di incidenti di sicurezza informatica, le aziende devono adottare diverse misure coordinate per gestire l'accesso a tutte le aree dell'infrastruttura.

Elimina lo stress dal tuo prossimo audit

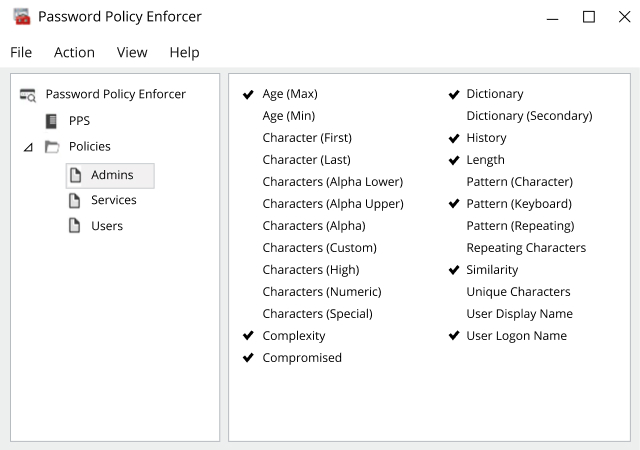

Le aziende devono già fare i conti con una miriade di normative in materia di sicurezza e privacy - PCI-DSS, GDRP, NERC, SOX, FERPA, CJIS, CMMC e così via - e ogni anno ne entrano in scena altre. Nonostante le loro diversità, condividono tutti una componente fondamentale: una forte identità e la gestione degli accessi. I prodotti Netwrix ti consentono di ottenere e dimostrare la conformità a tali requisiti IAM riducendo al contempo l'impatto sulla produttività del team IT e degli utenti.

.png)